Danske hotelgæster rammes af international svindel med deres hotelreservation

-

Svindlere udsender i øjeblikket falske beskeder på vegne af hoteller, hvor danskere har reserveret et ophold.

-

Svindlerne er i besiddelse af gæsternes navne og bookingoplysninger og kan dermed målrette svindlen mod den enkelte hotelgæst.

-

For den enkelte kan det være næsten umuligt at gennemskue, at det ikke er hotellet, der skriver til dem.

-

Svindlen er en del af et større, internationalt svindelnummer, der har ramt en lang række hoteller og trækker tråde til Rusland.

Har du booket et hotelophold i den nærmeste fremtid? Så skal du være særligt varsom og læse med her.

Cyberkriminelle har skaffet sig adgang til bookingoplysninger fra en lang række hoteller og koncerner, og der er derfor en reel risiko for, at de kender til lige præcis dit kommende hotelophold.

Det udnytter cyberkriminelle til at at sende dig en personlig besked, hvor du bliver bedt om at bekræfte dit hotelophold ved at klikke dig ind på en hjemmeside, der allerede indeholder dine bookingoplysninger. Her skal du indtaste dine kortoplysninger.

I virkeligheden har svindlerne oprettet falske hjemmesider, som de bruger til at målrette svindlen mod lige præcis dig. Svindlerne gør dermed brug af såkaldt spear phishing, der er en personlig og sofistikeret form for phishing.

De cyberkriminelle har skaffet sig adgang til oplysningerne ved at angribe booking-platforme hos flere forskellige hotel-udbydere. I Danmark er blandt andre Best Western blevet ramt af cyberangrebet, hvilket hotelkoncernen tidligere har udtalt sig om til svenske TV4 i februar.

Nu kan TjekDet dokumentere, hvad formålet med cyberangrebet var, og at de stjålne oplysninger nu bruges til at svindle danske hotelgæster.

TjekDet har set og undersøgt et konkret eksempel på bookingsvindlen med en dansk gæst på Best Western Hotel Hebron i København. Gæsten bookede sit ophold i begyndelsen af marts, som altså er efter, at cyberangrebet tidligere var konstateret.

Sådan snyder svindlerne dig

Fremgangsmåden, som gæsten er udsat for, er den samme på tværs af hoteller og bookingplatforme.

Gæsten, som TjekDet er bekendt med, har booket et hotelophold. Da tiden nærmer sig for opholdets begyndelse, modtager gæsten pludselig en besked fra hotellet om, at gæsten skal bekræfte sit ophold via et link.

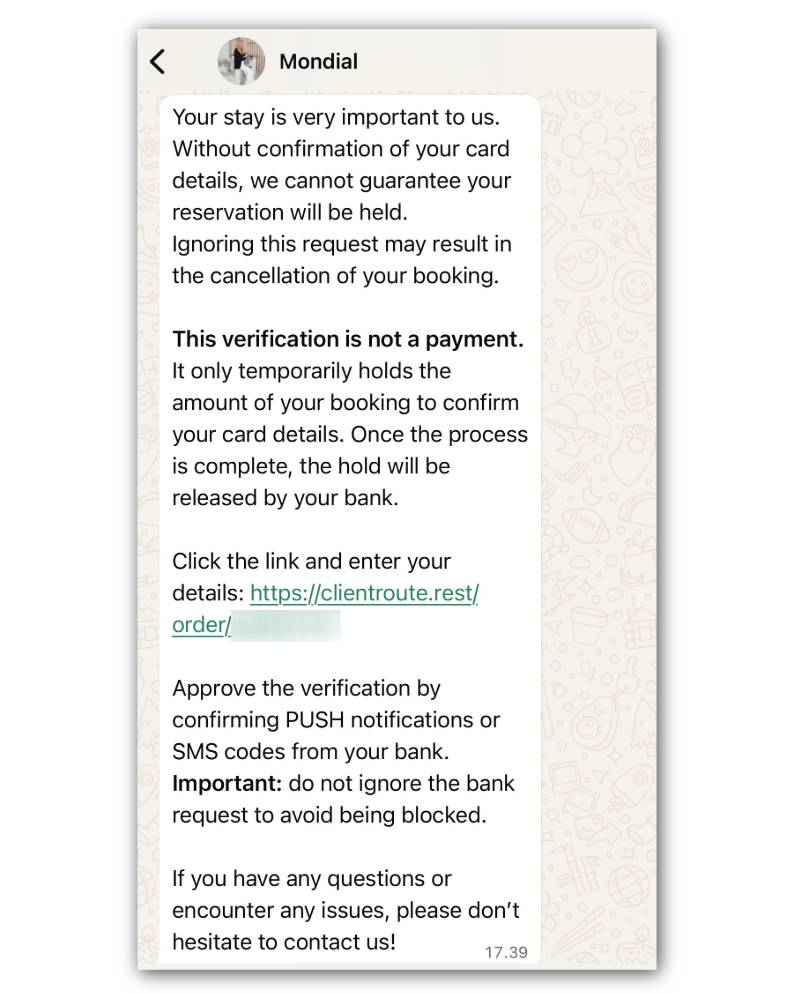

Beskeden kommer i dette konkrete tilfælde på WhatsApp, men den kan også komme på mail eller SMS. Beskeden er troværdig, fordi den indeholder specifikke oplysninger om lige præcis det ophold, der er booket. I dette tilfælde både gæstens fulde navn og præcise datoer for ind- og udtjekning. I beskeden står der, at gæsten skal bekræfte opholdet med sine kortoplysninger.

Hotelgæster modtager en besked fra "hotellet" om, at de skal bekræfte deres reservation. I dette tilfælde modtog gæsten beskeden på WhatsApp. Foto: Skærmbillede fra WhatsApp.

Afsenderen understreger, at det er “obligatorisk” at bekræfte opholdet, som gæsten ellers risikerer at miste. På den måde forsøger afsenderen - der i virkeligheden er svindlere - at presse gæsten til at afgive sine kortoplysninger.

Svindlerne forsøger at berolige gæsten ved at skrive, at der ikke er tale om en egentlig betaling, men blot en reservation af det beløb, som opholdet koster, og som senere frigives.

Svindlerne ved også, at transaktionen sandsynligvis skal godkendes med eksempelvis MitId. De skriver derfor, at det er vigtigt at godkende anmodningen - igen fordi gæsten ellers risikerer at blive “blokeret”.

Svindlerne forsøger at lokke hotelgæsten ind på en hjemmeside, hvor gæsten skal indtaste kortoplysninger. Beløbet bliver kun reserveret, lyder det. Foto: Skærmbillede fra WhatsApp.

For at bekræfte sin reservation, skal hotelgæsten åbne et link til en side med en formular, hvor navn og bookingdatoer allerede fremgår korrekt, og hvor kortoplysningerne skal angives for at reservere betalingen for hotelværelset. Siden med domænet www.clientroute.rest er skræddersyet til hver enkelt hotelgæst. Linket er unikt, så den URL-sti, der indgår i linket, fører til en bestemt, tilpasset side, der varierer fra offer til offer.

Sådan ser den falske side ud, som gæsten lokkes ind på, og som allerede indeholder specifikke oplysninger om opholdet. Der er her penge og kortoplysninger bliver stjålet. Foto: Skærmbillede af falsk side.

Da svindlerne allerede har adgang til gæstens bookingoplysninger, ved de sandsynligvis også, hvad gæsten betaler for opholdet. Derfor vil den anmodning, gæsten modtager fra eksempelvis MitId, sandsynligvis matche det beløb, der blev oplyst, da gæsten bookede sit ophold. Vi skriver “sandsynligvis”, da gæsten i det konkrete tilfælde kontaktede Hotel Hebron, der kunne oplyse, at hotellet ikke havde noget med henvendelsen at gøre.

De mange specifikke og personlige oplysninger gør, at der er tale om en mere avanceret form for phishing, kaldet spear phishing. Hvor almindelig phishing så at sige skyder med spredehagl, har svindlerne ved spear phishing rettet sigtekornet mod lige præcis den enkelte gæst.

Formålet er at stjæle kortoplysninger og betale for hotelopholdet igen - denne gang til svindlerne i stedet for til hotellet.

Hoteller ramt i hele verden

Domænet www.clientroute.rest, der bruges til at stjæle kortoplysninger, blev oprettet 9. marts i år, og TjekDets research viser, at det er skabt til svindelformål. Domænet bruges ikke kun til at svindle danskere, for der findes også udenlandske eksempler på selvsamme type svindel, hvor både domænet og tilsyneladende også afsenderen af “bekræftelsesbeskeden” går igen.

Svindeldomænet “clientroute.rest” bruger Cloudflare, der er en legitim service, men som betyder, at den rigtige IP-adresse eller server er skjult. Derfor kan vi som udgangspunkt ikke bruge domænets tilknyttede IP-adresse til at spore svindlerne.

Til gengæld kan vi i historiske såkaldte DNS records se, at en enkelt IP-adresse ikke er forbundet med Cloudflare. DNS records fungerer som internettets telefonbog, der indeholder information om, hvilken IP-adresse et domæne peger på, så din computer kan finde den rigtige server. IP-adressen tager os til en server i et russisk netværk kaldet “Berdiev Ruslan Mukhabatovich”. Her stopper sporet umiddelbart.

TjekDets research viser, at svindlen har ramt en lang række hoteller og bookingplatforme - blandt andet “Booking.com”, hvor flere hotellers konti er blevet overtaget. På den måde kan svindlerne også sende kommende gæster beskeder direkte fra hotellets egen konto på Booking.com. Det tilføjer et ekstra sofistikeret lag til svindelnummeret, selvom Booking.com ikke selv er blevet angrebet direkte.

Ifølge det franske cybersikkerhedsfirma Sekoia.io, der tidligere har undersøgt svindlen, er der tale om en større operation, hvor en type malware kaldet “Infostealers” finder vej ind i hotellers systemer ved at snyde modtageren, der kunne være en uheldig medarbejder. I Sekoias rapport har man undersøgt en phishingside, som også her var beskyttet af Cloudflare. Den bagvedliggende server førte - som i TjekDets research - til et russisk netværk.

TjekDet har kontaktet Booking.com og spurgt dem ind til svindelnummeret.

Booking.com skriver i en mail, at der ikke har været sikkerhedsbrud på deres egne systemer eller infrastruktur, men de bekræfter, at svindlere har fået adgang til hotellers systemer.

“Desværre er nogle af vores overnatningspartnere blevet udsat for meget overbevisende og avancerede phishing-angreb, hvor de er blevet lokket til at klikke på links eller downloade vedhæftede filer uden for vores system. Dette kan installere malware på deres computere og i visse tilfælde føre til uautoriseret adgang til deres Booking.com‑konto. Gerningsmændene forsøger derefter at udgive sig for at være overnatningsstedet eller endda Booking.com ofte på meget overbevisende vis, for at få kunder til at foretage betalinger uden for de betalingsvilkår, der står i deres bookingbekræftelse,” skriver de i en mail til TjekDet.

Best Western, som har hotel Hebron med i kæden, oplyser til TjekDet, at de er opmærksomme på, at svindlen foregår.

“Der er på nuværende tidspunkt ingen bekræftede oplysninger om, at nogle gæster har lidt økonomisk skade, men en række gæster har henvendt sig til hoteller og kundeservice med spørgsmål om disse henvendelser. Hændelsen er under efterforskning, og en ekstern datasikkerhedspartner er blevet involveret,” siger Sara Hallsund, der er marketingsdirektør for Best Western.

Hun tilføjer, at gæster, der modtager beskeder med opfordring om verificering eller betaling, rådes til ikke at klikke på links eller afgive oplysninger. I stedet skal man kontakte hotellet direkte eller benytte Best Westerns officielle kanaler.

Er du faldet i fælden og har oplyst dine kreditkortoplysninger til svindlerne, bør du kontakte din bank.

Hvis du kan lide TjekDets artikler og vil være sikker på ikke at gå glip af den nyeste, så følg os på Facebook ved at klikke her.

Du kan også tilmelde dig TjekDets gratis nyhedsbreve, hvor vi tipper dig om vores seneste faktatjek, advarer om digital svindel og deler seneste nyt om mis- og desinformation – direkte i din mailindbakke. Tilmeld dig nyhedsbrevene her.