Danske virksomheder og myndigheder udsat for omfattende hackerangreb

-

Den seneste måned har russiske hackergrupper iværksat cyberangreb mod Danmark i et hidtil uset omfang.

-

Næsten 40 hjemmesider hos ministerier, kommuner og virksomheder har været udsat for såkaldte DDoS-angreb, der i flere tilfælde har lagt siderne ned og gjort dem utilgængelige for danskerne.

-

I andre tilfælde er det lykkedes danske myndigheder at afværge angrebet.

Russiske hackerangreb har den seneste måneds tid lagt en række hjemmesider ned hos danske myndigheder og virksomheder.

Såkaldte DDoS-angreb, hvor hjemmesider kan overbelastes og i en periode gå i sort, har blandt andre ramt Udenrigsministeriet, Rigspolitiet, borger.dk, Rejsekort og flere danske kommuners sider.

TjekDet har gennem flere uger overvåget kanaler for russiske hackere, der indgår i et større netværk. Hackerne i netværket har for tiden det erklærede mål at angribe danske hjemmesider med overbelastningsangreb.

TjekDets research viser, at grupperne den seneste måned har iværksat angreb af hidtil uset omfang og taget ansvar for angreb på knap 40 danske hjemmesider tilhørende myndigheder og virksomheder. Over for TjekDet bekræfter flere af de angrebne myndigheder og virksomheder, at hackerne er lykkedes med at lægge deres hjemmeside ned i en periode.

TjekDet har tidligere beskrevet, hvordan Sundhed.dk i timevis var utilgængelig i slutningen af januar. Også Udenrigsministeriets hjemmeside var nede i flere timer 3. februar, ligesom Rejsekort.dk samme dag var utilgængelig i mindst fem timer midt på dagen.

På hacker-gruppernes profiler på Telegram begrunder de, hvorfor de har udset sig Danmark som mål for deres angreb. De skriver blandt andet, at de betragter den danske støtte til Ukraine som en deltagelse i krigen, og at de “vil iværksætte en omfattende cyberoperation mod kritisk infrastruktur i Danmark”.

De russiske grupper benytter sig af DDoS-angreb, fordi de er billige og effektive, siger Jan Lemnitzer, der er ekspert i cyberkrig og underviser i cybersikkerhed på Copenhagen Business School.

“Hackerne vil skabe en følelse af, at den stærke danske hjælp til Ukraine betyder øget utryghed herhjemme, og at hjælpen har en pris. De forsøger at underminere danskernes tillid til myndighederne, og de vil opnå det mål på den billigst mulige måde,” siger han.

Kendt af efterretningstjenesten

Siden december har TjekDet bragt en række artikler om, hvordan de russiske hackergrupper angriber og generer danske myndigheder, virksomheder og foreninger.

Hackere har i flere tilfælde tiltvunget sig adgang til private overvågningskameraer og offentliggjort billeder herfra på kanaler på Telegram.

Hackergruppen Z-Pentest, som lagde en video ud fra et værtshus i Helsingør, er en af to grupper, som ifølge Forsvarets Efterretningstjeneste (FE) kan knyttes til den russiske stat.

Den anden hedder NoName057(16) og stod bag angreb på danske kommuners hjemmesider i forbindelse med kommunalvalget i november. Og gruppen er fortsat med den aktivitet, viser TjekDets research.

For eksempel gik Hillerød Kommunes hjemmeside i sort 9. februar. På Telegram offentliggjorde hackerne herefter, at de stod bag.

Til TjekDet oplyser Hillerød Kommune, at de af Forsvarets Efterretningstjeneste blev gjort opmærksom på, at de var under russisk DDoS-angreb.

“Som tiderne er, kommer det ikke som en overraskelse, at også vi bliver udsat for DDoS-angreb af en russisk gruppe,” siger Hillerød Kommunes presseansvarlige Mikala Schachtschabel Tordrup.

Udover at afsløre sprækker i dansk cybersikkerhed har angrebene den konsekvens, at det vil koste store summer at beskytte sig mod dem. Det er langt dyrere at afværge et DDoS-angreb, end det er at udføre det, siger Jan Lemnitzer.

“Vi er nødt til at køre oplysningskampagner og i praksis fortælle 98 kommuner, at de skal investere i DDoS-forsvar. Så i det i forvejen begrænsede kommunale budget til cybersikkerhed må der formentlig afsættes ressourcer til DDoS-forsvar. De penge er ellers akut nødvendige for at styrke sikkerheden ved kritisk infrastruktur, hvor angreb kan gøre stor skade,” siger han.

Sådan ser det typisk ud på Telegram, når russiske hackergrupper meddeler at have angrebet hjemmesider i Danmark. Hjemmesiden check-host.net indeholder information om, hvorvidt en given hjemmeside har været tilgængelige for ip-adresser verden over på et givent tidspunkt, og hackerne bruger hjemmesiden som dokumentation for at have lagt danske mål ned.

Check-host.net viser imidlertid ikke, om en side er tilgængelig for danske ip-adresser. Danske udbydere kan derfor succesfuldt afværge et DDoS-angreb ved at blokere for ip-adresser i andre lande - kendt som geoblokering - så kun danskere kan komme ind på siden. Samtidig praler hackerne med at have lavet en fuldtræffer, fordi siden ifølge check-host.net er nede for alle.

Sort skærm hos ministeriet

2. februar sendte en tredje russisk hackergruppe et overbelastningsangreb af sted mod Danmark, og hen på aftenen havde de held til at få Danmarks Domstoles side domstol.dk til at gå ned.

Domstolsstyrelsen bekræfter, at deres side var nede den aften og den efterfølgende morgen som følge af et DDoS-angreb.

“Der har alene været tale om en overbelastning af siden, uden at nogen har haft adgang til systemerne bag,” skriver styrelsen i en mail til TjekDet

Ugen inden angreb endnu en russisk hackergruppe hjemmesiden danfoss.com. TjekDets research viser, at Danfoss’ side var nede i en kortere periode. Men virksomheden har ingen kommentarer til angrebet.

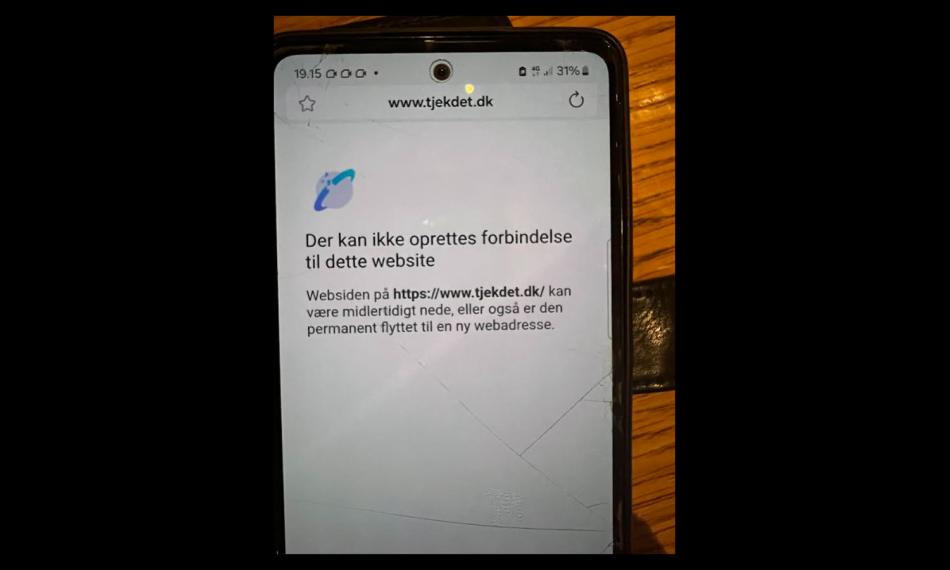

Et par dage efter - lørdag den 31. januar - angreb samme hackergruppe TjekDets egen hjemmeside. TjekDet var tydeligvis kommet i gruppernes søgelys på grund af vores artikler om dem. Gruppen lykkedes med at overbelaste tjekdet.dk, så besøgende i en kort periode ikke kunne komme ind på siden.

Tirsdagen efter var både Rejsekort og Udenrigsministeriet under angreb og lagt ned.

“Vi kan bekræfte, at der var tale om et overbelastningsangreb mod rejsekort.dk. Af sikkerhedsmæssige hensyn kan vi ikke kommentere yderligere på de konkrete tekniske forhold. Hændelsen påvirkede derfor ikke kundernes mulighed for at rejse. Der har ikke været adgang til eller kompromittering af kundedata,” skriver Rejsekort i en mail.

Udenrigsministeriet udtaler sig “principielt ikke om ministeriets sikkerhedsforanstaltninger og -procedurer.” TjekDets research viser dog, at ministeriets side var utilgængelig for besøgende på tidspunktet, hvor hackerne angiver at have udført angrebet.

Virksomheden Dubex, som netop beskæftiger sig med IT-sikkerhed, blev også angrebet. Virksomheden bekræfter over for TjekDet, at deres side 5. februar “kortvarigt var ude af drift på grund af overbelastning,” og at de nu har iværksat yderligere beskyttelse.

På Telegram praler en af de russiske hackergrupper med at have angrebet virksomheden, som de kalder Danmark største virksomhed inden for cybersikkerhed, og som sikrer kritisk digital infrastruktur for både offentlige og private.

“Vi betragter angrebet som del af et større kampagne rettet mod danske sikkerhedsvirksomheder og ikke rettet specifikt mod Dubex. I den nuværende geopolitiske situation er sådanne angreb desværre blevet helt almindelige, hvorfor det er noget, vi betragter som en forventelig driftsforstyrrelse, man er nødt til at være forberedt på,” skriver Dubex’ chief technical officer Jacob Herbst i en mail.

Politiet blokerer

I andre tilfælde er det tilsyneladende lykkedes danske myndigheder at afværge overbelastningsangreb fra russiske hackere.

En af de russiske grupper hævder at have lagt borger.dk og politi.dk ned 28. januar og har på Telegram offentliggjort dokumentation for, at siderne var utilgængelige.

Rigspolitiet bekræfter over for TjekDet, at politiets hjemmeside blev udsat for et angreb den dag. Men gennem såkaldt geoblokering blev angrebet afværget, så siden ikke var nede for danske brugere, skriver Rigspolitiet til TjekDet.

En geoblokering betyder, at hjemmesiden ikke kan tilgås fra udenlandske IP-adresser og dermed blokeres hackernes angreb. Geopblokeringen betyder dog også, at almindelige brugere heller ikke kan tilgå hjemmsiden fra udlandet.

TjekDet besøgte i december en beværtning i Helsingør, hvor den russisk gruppe hævdede at stå bag hackerangreb på virksomhedens overvågningskameraer og spredt billederne på nettet. Video: TjekDet

Heller ikke borger.dk gik i sort 28. januar, som hackerne ellers hævdede. Digitaliseringsstyrelsen bekræfter, at der på det pågældende tidspunkt var forsøg på DDoS-angreb mod borger.dk, men at angrebet blev håndteret, uden at siden gik ned. Om modsvaret på hackerangrebet bestod af geoblokering, oplyser Digitaliseringsstyrelsen ikke.

TjekDet har spurgt Styrelsen for Samfundssikkerhed, om danske myndigheder er godt nok rustet mod cyberangreb, men har ikke modtaget svar fra styrelsen inden artiklens deadline.

Hvis du kan lide TjekDets artikler og vil være sikker på ikke at gå glip af den nyeste, så følg os på Facebook ved at klikke her. Du kan også tilmelde dig TjekDets gratis nyhedsbreve, hvor vi tipper dig om vores seneste faktatjek, advarer om digital svindel og deler seneste nyt om mis- og desinformation – direkte i din mailindbakke. Tilmeld dig nyhedsbrevene her.